Temas

Documentos disponibles de este tema (17)

Ver los documentos digitales

Refinar búsqueda

Ver los documentos digitales

Refinar búsqueda

texto impreso

texto impresoOrígen de la red informática La información como nuevo paradigma del derecho penal Problemática de los delitos informáticos Internet y libertad de expresión Infracciones de naturaleza económica cometidas por medios informáticos Delitos contra la[...]

texto impresoEsta colección se compone de una serie de 10 fichas para el aula sobre ciudadanía digital, con el fin de estimular la reflexión y contribuir al pleno desarrollo de niños, niñas y adolescentes, en un mundo donde las tecnologías digitales forman p[...]Convivencia en espacios digitales : ciberbullying. v.1. Identidades digitales. v.2. Desinformación y noticias falsas. v.3. Difusión de imágenes sin consentimiento. v.4. Construir ciudadanía digital. v.5. En busca del algoritmo perdido. v.6.[...]

texto impresoEsta colección se compone de una serie de 10 fichas para el aula sobre ciudadanía digital, con el fin de estimular la reflexión y contribuir al pleno desarrollo de niños, niñas y adolescentes, en un mundo donde las tecnologías digitales forman p[...]Huella digital. v.1. Ciberbullying : aprender a mirar. v.2. Intimo, privado, público. v.3. Nuestro tiempo (des)conectados. v.4. El álbum de las identidades digitales. v.5. Derechos en movimiento. v.6. Escapando de la desinformación. v.7. [...]

texto impresoEl desarrollo del Poder Judicial Electrónico en América Latina. v.7 / José Miguel BUSQUETS. El principio de seguridad jurídica en el mundo virtual. v.7 / Carlos Eduardo DELPIAZZO. Gobierno electrónico local: una aproximación a la Región Metrop[...]

texto impresoInternet, ¿una amenaza para la soberanía? / Henry H. PERRIT (H.). Soberanías múltiples y superpuestas: liberalismo, doctrina libertaria, soberania nacional, propiedad intelectual "Global" e Internet / Keith AOKI. Soberanías ciberespaciales: fi[...]

texto impresoLas promesas de riesgo y los riesgos propios de las nuevas tecnologías de la información en educación Interrogantes sobre el acceso y la credibilidad : ¿acceso para quién? ¿acceso a qué? Hipertexto : el conocimiento en la encrucijada Lectura crí[...]

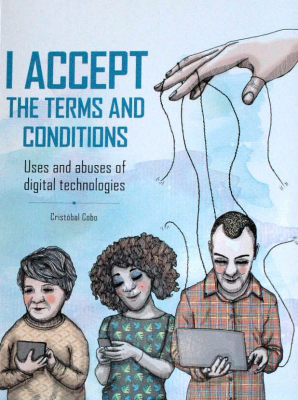

texto impresoThe New "Grey Power" / Luciano FLORIDI. I Have Read and Accept the Terms and Conditions of Use. The Gaps and Asymmetries Diversify. Changes in the Ways of Exercising Power and Control. Rethinking Forms of Inclusion. Leaving the Age of Naive[...]

texto impresoDescribe la alianza entre el Estado, el aparato militar de seguridad y las grandes compañías de internet que ha originado lo que el autor denomina "Imperio de la vigilancia".Software espía. Una alianza sin precedentes. La voluntad de saberlo todo. ¿El fin de la vida privada? Terror y antiterror. La ley Patriot Act. Globalización del terrorismo. El miedo a los "lobos solitarios". La ley Reinseignement. El mi[...]

texto impresoConvergencia tecnológica y derecho. v.1 / Carlos Eduardo DELPIAZZO. Evolución del marco regulatorio. Las telecomunicaciones y la informática, v.2 / Carlos Eduardo DELPIAZZO. Accesibilidad; v.2 / Carlos Eduardo DELPIAZZO. Privacidad; v.2 / Carlos[...]

texto impreso

texto impresoExplica cómo nuestros datos personales están cediendo demasiado poder a las grandes empresas tecnológicas y a los gobiernos, por qué esto es importante y qué podemos hacer al respecto.Buitres de datos. ¿Cómo hemos llegado a esto? Privacidad es poder. Datos tóxicos. Desenchufar. Lo que puedes hacer.

texto impresoAnaliza los cambios en la economía, el trabajo y la vida diaria, originados por la revolución tecnológica.Capítulo 1 : vivimos un período de cambio tecnológico revolucionario. La revolución digital. Capítulo 2 : la tecnología de la cuarta revolución industrial. Más potencia de las computadoras y big data. Inteligencia artificial. Los orígenes :[...]

texto impreso

[Montevideo] : ANEP. CODICEN. DIRECCION SECTORIAL DE INFORMACION PARA LA GESTION Y LA COMUNICACION , [s.d.]El valor de la información. Gestión de la seguridad de la información. Navegar en Internet de forma segura. Seguridad en el manejo de dinero (o valores). Redes sociales. ¿Dónde se puede encontrar más información o realizar consultas o denuncias?

texto impreso